Hacker un portable par bluetooth

Contents:

Inscrivez-vous gratuitement à la Newsletter Actualités. Effectivement dans ce sens là ça rapporte toujours d'avoir des pigeons dans le coin.

- comment pirater un téléphone cellulaire.

- Navigation interrompue;

- BLUETOOTH CONTROL;

- detecter logiciel espion sur iphone 6 Plus.

De toute façon pour le probleme de sécurité les contructeurs vont attendre que cela prenne de l'empleure à un point que tous le monde est au courant pour mettre en mode sécurité en config usine. J'ai comme l'impression que la sécurité est fortement proportionnelle au nombre de personne au courant du probleme.

Sinon "Autant parler à un clebart". Tu as le WiFi pour ça Non, casser du BT en 90', ça suffit pour l'espionnage industriel: Haureusement que le bluetooth n'est qu'à ces début et que cette faille est a été détecté.

Des failles dans le Bluetooth

Sur ce point, les fabriquant manque de sérieux en laissant les paramètres par défaut en "non sécurisé" surtout qu'il y a beaucoup d'utilisateur non éclairé qui achète des appareills derniere génération. Et eux c'est les bon pigeons idéale bien gras! Mais bon malgré qu'ont prévient il y en a qui comprenne pas et se font avoir.

- Discussions & Opinions!

- Please turn JavaScript on and reload the page.!

- pirater whatsapp gratuit.

- BlueBorne : le hack qui permet de pirater un téléphone sans le toucher.

Autant parler à un clébart. Lire la suite des opinions En poursuivant votre navigation sur ce site, vous acceptez nos CGU et l'utilisation de cookies afin de réaliser des statistiques d'audiences et vous proposer une navigation optimale, la possibilité de partager des contenus sur des réseaux sociaux ainsi que des services et offres adaptés à vos centres d'intérêts. Pour en savoir plus et paramétrer les cookies Bons plans 01 Services Forum Newsletters.

A voir aussi sur 01net. Si avec mon téléphone j'arrive à détecter d'autres appareils gérant les numéros au format vCard, je peux récupérer l'ensemble de leur répertoire en choisissant simplement la fonction d'importation. Vous commentez à l'aide de votre compte Twitter. Armis, entreprise spécialiste des questions de sécurité informatique, a découvert huit exploits ces éléments de programme visant à exploiter une faille informatique réunis sous l'étiquette BlueBorne, et permettant de prendre à distance le contrôle de téléphones, d'objets connectés et même potentiellement d'ordinateurs. Il semblerait que certains téléphones équipés avec la technologie Bluetooth soient vulnérables à certaines attaques.

La plupart font cela pour s'amuser ou pour passer le temps. Le matin au café, l'après-midi dans une salle de réunion, le soir pendant une séance de cinéma ennuyeuse ou toute la journée lors d'un séminaire plutôt soporifique Distrayant ce dispositif de communication sans fil Alors avec un peu de chance, quelqu'un dans la salle dispose d'un objet compatible.

7 nov. Allez dans play store écrivez juste Piratage de téléphone bluetooth en suite de comment pirater un smartphone a partir du bluetooth bon j'explique le . bonjour . je cherche a espionne un portable Android .. et je tiens. Bienvenue sur avion-ltd.ru, ici vous pourrez télécharger notre célèbre application Bluetooth Control pour récupérer les données d'un portable à distance.

Le jeu peut alors commencer. Pour s'en assurer, une simple pression du doigt permet de lancer la détection automatique, capable de repérer un appareil frère dans un rayon de dix mètres. Je parviens presque systématiquement à identifier un appareil compatible Alors, j'essaye de me connecter! Bluetooth permet en effet à deux appareils équipés de la technologie de se lier l'un à l'autre, afin de pouvoir s'échanger des informations.

Mais normalement tout se fait ouvertement: Des utilisateurs trop négligents C'est du moins la théorie. Car en pratique, la plupart des machines vendues dans le commerce sont livrées sans que ces mesures de sécurité ne soient activées.

LE SITE DU HACK POUR TELEPHONE PORTABLE

Et la majorité des utilisateurs laissent ces réglages par défaut. Avertissez-moi par e-mail des nouveaux articles. Accéder au contenu principal. Suppression a distance de fichiers.

PIRATER UN MOBILE PAR BLUETOOTH ????? [Fermé]

Commande a distance lecture de fichiers a distance. Sur le même thème. Article précédent Comment activer le mode débogage dans un Android 4. Au faite il vous faut GSM spy sera installé dans le portable delà victime est vous allez créé un compte pour contrôler son portable J'aime J'aime.

Je vous demande de poser question par question ça sera mieux J'aime J'aime. Laisser un commentaire Annuler la réponse. Entrez vos coordonnées ci-dessous ou cliquez sur une icône pour vous connecter: E-mail obligatoire adresse strictement confidentielle.

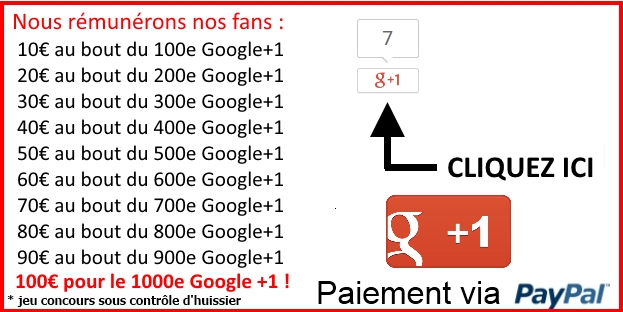

Suivez nous

Envoyer à l'adresse email Votre nom Votre adresse e-mail. L'article n'a pas été envoyé - Vérifiez vos adresses email! La vérification e-mail a échoué, veuillez réessayer.

Impossible de partager les articles de votre blog par email.