Logiciel espion mot de passe gmail

Contents:

Pourquoi un hacker va pirater un compte GMail ?

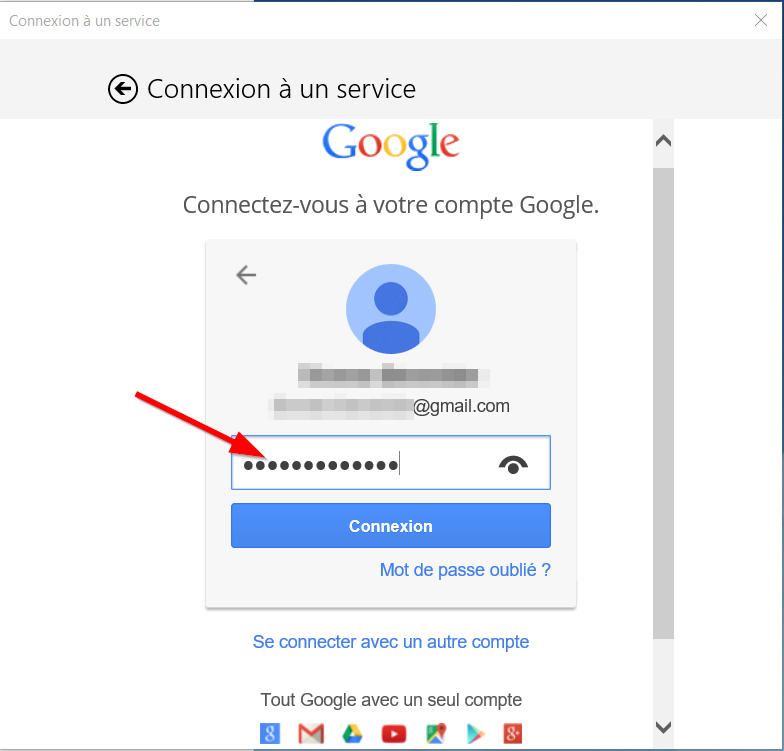

Le programme capturera probablement beaucoup d'informations. Vous pourrez filtrer les informations en fonction de la fenêtre dans laquelle les frappes sont effectuées. Affichez les mots de passe. Certains programmes vous enverront les mots de passe par courriel. D'autres nécessiteront que vous les exportiez depuis l'ordinateur sur lequel fonctionne le programme. Parcourez les mots de passe jusqu'à trouver celui qui vous semble correspondre au compte Gmail.

Plateformes d'assistance

Vous pourrez peut-être le filtrer grâce à la page d'identification Gmail. Si le programme ne vous envoie pas les mots de passe par courriel, vous aurez besoin d'y accéder depuis l'ordinateur sur lequel il est installé. Ouvrez le navigateur utilisé par votre cible pour utiliser Internet sur son ordinateur.

Vous devez pour cela avoir accès à l'ordinateur de la personne.

- Pirater un compte Gmail : mirage et escroquerie !;

- localiser un numero de cellulaire gratuit!

- Un espion sur gmail, comment est ce possible [Résolu].

- carte espion portable.

- Toutes les méthodes possibles pour pirater le compte Gmail (liste brève).

- localisation sur iphone 8 Plus.

- Pourquoi pirater Gmail?!

Essayez de faire ceci lorsqu'elle est hors de la pièce et que vous savez que vous disposez de quelques minutes de tranquillité. Ouvrez un lien venant d'un message électronique ou un menu d'aide, afin de lancer le navigateur par défaut. Ouvrez le gestionnaire de mots de passe. Sachez que le processus permettant d'accéder au gestionnaire de mots de passe diffère selon le navigateur utilisé. Trouvez le mot de passe correspondant au compte Google de votre cible.

C'est le moyen le plus rapide de réduire la liste des mots de passe.

Affichez le mot de passe. Vous devrez peut-être afficher le mot de passe administrateur de l'ordinateur afin que les mots de passe puissent être affichés. Écrivez le mot de passe, puis fermez le gestionnaire de mots de passe.

4 manières de hacker Gmail - wikiHow

Notez le mot de passe, ainsi que l'adresse Gmail exacte. Fermez le gestionnaire de mots de passe lorsque vous avez terminé de prendre vos notes. Essayez ce mot de passe depuis un autre ordinateur. Si votre cible n'a pas activé l'authentification à deux facteurs, vous devriez pouvoir accéder à son compte. La cible sera probablement notifiée qu'une tentative de connexion a eu lieu depuis un autre ordinateur.

Si la cible a activé l'authentification à deux facteurs, vous aurez besoin du code envoyé vers son téléphone portable. Il n'existe pas d'autres moyens de trouver le mot de passe.

- Comment pirater le mot de passe Gmail.

- Formulaire de recherche!

- Discussions & Opinions!

Comprenez comment fonctionne le processus. Ce cookie permet à l'utilisateur de rester connecté même s'il quitte Gmail. Un renifleur de paquets pourra trouver les cookies transférés via un réseau sans fil. Lorsque vous trouverez un cookie Gmail, vous pourrez l'ouvrir sur votre ordinateur et vous pourrez potentiellement accéder à la messagerie de votre cible.

Vous aurez pour cela besoin d'être connecté au même réseau WiFi que votre cible. Cette méthode ne fonctionnera pas si votre cible a activé le cryptage https: Il est illégal d'utiliser un renifleur de paquet sur un réseau public afin d'intercepter des données.

Téléchargez et installez Wireshark. Il s'agit d'un service gratuit de surveillance réseau que vous pourrez télécharger depuis wireshark.

Découvrez les logiciels espions disponibles pour espionner un compte Gmail à égaré votre mot de passe, mais aussi un moyen très efficace pour espionner. 26 déc. Il existe de nombreux outils de piratage de mot de passe Gmail disponibles La demande de logiciel espion augmente rapidement, les gens.

Il est disponible pour Windows, Mac et Linux. Pendant l'installation, assurez-vous que vous installez aussi la composante TShark.

Elle est très importante pour attraper les cookies sur le réseau sans fil. Vous devrez également installer WinPcap. Il s'agit d'un programme Java qui va trouver les cookies qui sont envoyés sur le réseau sans fil et les intercepter.

Ce programme ne nécessite pas d'installation. Il fonctionne de la même façon sur tous les systèmes d'exploitation. Vous aurez besoin d'avoir Java 7 pour pouvoir utiliser Cookie Cadger. Vous pouvez télécharger Java depuis java. Consultez Comment installer Java pour en savoir plus. Connectez-vous au même réseau sans fil que votre cible. Plus vous appelez, plus vous perdez de l'argent et plus l'escroc, qui se trouve loin de son ordinateur, sur une plage de sable chaud, entouré de filles dévêtues, en gagne et vous escroque.

Enfin, d'innombrables offres de pirater un compte Gmail ont pour unique but de vous faire vous abonner payer à une application ou un service totalement inutile, voire totalement vide et qui ne sert absolument pas à pirater un compte Gmail , ce qui est impossible , ou encore de vous faire télécharger et installer, à votre insu, ou en arrivant à vous convaincre par Ingénierie sociale , des logiciels malveillants ou espions ou dramatiquement destructeurs ransomware ou cryptoware ou keylogger , etc.

Maintenant, une fois le compte pénétré, le pirate n'a plus qu'à changer le mot de passe puis à écrire et publier ce qu'il veut, pour nuire à la victime, ou exploiter le compte. Alertes de sécurité en cours. Discussion à propos de cet article Faire un lien. Pirater un compte Gmail Dernière mise à jour: Tue, 3 Apr Pirater un compte Gmail - Faire miroiter cette possibilité pour escroquer les gogos. Escroqueries, Arnaques et Fraudes sur le Web Dossier: Pirater un compte Gmail. Pirater un compte Gmail: Des milliers de margoulins: Depuis une multitude de sites piégés des milliers de sites piégés.

Relayés par une multitude de liens des centaines de milliers de liens. Insérés dans une multitude de forums, de zones de chat, de blogs, de listes de discussion, etc. Où traîne une multitude de débutants tout auréolés de leur naïve croyance en la virginité du Web. Ces milliers de margoulins n'ont de cesse de proposer, pour pirater un compte Gmail: Un service absolument garanti Qui marche réellement que c'est vrai Absolument gratuit Juré Craché Pour pirater le compte Gmail de qui vous voulez, les margoulins vous proposent la procédure simple suivante.

De cliquer sur le lien qu'ils vous affichent il y en a partout, tout plein dans tout plein de forums. De saisir un compte Gmail quelconque mettez n'importe quoi qui n'existe pas sur Gmail, ils sont assez peu à vérifier si le compte existe avant de commencer l'arnaque.

Avec ce logiciel espion pour PC, comment savoir si mon mari me trompe ?

De donner votre adresse e-mail eh oui! C'est vous qui la donnez, méticuleusement, exactement, sans faute. Elle doit être absolument bonne, fonctionnelle, réelle, pour recevoir l'extraordinaire procédure de piratage que cet opportun désintéressé vous offre. Il tombe bien, celui-là! Que Dieu le bénisse! De recevoir la 1 re partie de la procédure à suivre histoire, pour l'opportun désintéressé de bien vérifier que vous avez donné la bonne adresse e-mail, bien réelle.

Il s'agit de recevoir un code, soit de manière vocale soit par SMS. Vous croyiez que c'était gratuit!